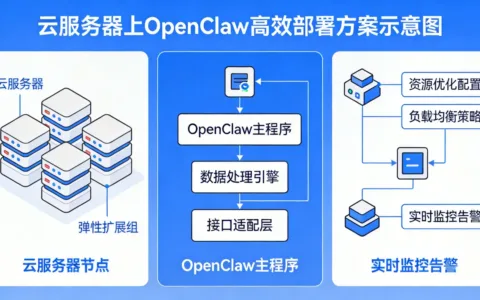

在如今企业数字化的浪潮中,如何高效、安全地管理多模型和系统集成已经成为一个无法回避的问题。OpenClaw的出现,让我个人觉得这是一个值得认真研究的平台。它不仅提供了灵活的API集成能力,还允许精细化的权限管理和渠道控制,这对我这种既关注效率又重视安全的人来说,简直是一次全新的体验。本文我会带你深入探索OpenClaw的高级配置,从API集成到权限策略,再到安全优化和监控管理,力求让你对整个系统的潜力和落地方案有清晰、直观的理解。

OpenClaw概述

平台功能简介

谈到OpenClaw,我第一时间想到的是它的多样化集成能力。实际上,这个平台不仅能支持自托管,还可以通过API和外部系统灵活互动。你可能会好奇,这意味着什么?简单来说,它像一个中枢神经系统,把不同模型、插件、甚至Webhook都紧密地连接在一起,让企业能够在一个统一的平台上管理复杂的工作流。

有意思的是,OpenClaw的设计并不是追求极致的复杂,而是让每个功能都能自然地落地。比如,它的权限管理机制允许我们针对每个工具、每个渠道单独设定策略,这在我过去接触过的系统里并不多见。

高级配置的重要性

说到高级配置,这其实是我最感兴趣的部分。要知道,光会用API还不够,如何设置访问令牌、如何管理权限和渠道策略,这些都是保证系统稳定运行的关键。我个人认为,很多企业在部署时往往忽视了这些细节,结果一旦规模扩大,就会遇到各种权限冲突和安全隐患。

换句话说,高级配置不仅是技术需求,更是一种对业务安全和灵活性的保障。在我自己的实践中,每次认真做权限和API策略规划,都会在后期节省大量调试时间,真的值得花心思。

API集成

支持的API类型

在我探索OpenClaw的时候,我惊讶于它支持的API类型之丰富。无论是REST API,还是通过技能(Skills)和Webhook调用外部系统,都可以顺畅地集成。这让我想到,如果企业内部有多个系统需要协同,完全可以通过这个平台统一接口管理,而不必再为每个系统单独维护连接。

实际上,这种灵活性让我感到很安心,毕竟在不同业务场景下,需求总是千变万化,单一接口很容易束缚创造力。

API密钥管理

API密钥管理在我看来是整个系统安全的基石。OpenClaw允许为不同的服务配置独立的访问令牌,并结合配置文件定义访问控制策略。这个机制让我觉得很贴心,因为它不仅仅是简单存放密钥,而是提供了可操作的策略层,让每个调用都可以有迹可循。

值得注意的是,密钥管理不仅涉及生成和存储,更重要的是如何在跨部门、多渠道的环境中保持安全隔离。我个人习惯在配置时加一层逻辑验证,这样即便出现意外,也能最大程度保护系统。

API调用示例与最佳实践

我常常给团队举一个简单的例子:通过OpenClaw调用OpenAI API获取模型输出时,不只是简单地发起请求,而是先在配置文件里设定好允许调用的工具和渠道。这样,即便接口变动或权限调整,系统也能平滑适应。

另外,我建议大家在每次调用时都加上日志记录,不仅方便调试,也能在出问题时快速定位。这个习惯我自己用了几年,发现真的是救了不少“急”场面。

错误处理与调试

不可避免地,API调用会遇到错误。最让我印象深刻的是OpenClaw提供的细粒度调试能力。你可以查看每个请求的详细信息,包括调用链、权限状态甚至工具的允许/拒绝列表。说实话,这种透明度让我在排查问题时省下了大量时间。

顺便提一下,我个人的经验是,把错误日志和监控系统结合起来,可以形成闭环反馈,这对长期维护来说几乎是必备策略。

权限管理

角色与权限概念

权限管理一直是企业级系统的难题。OpenClaw通过角色和权限的概念,让我觉得这种复杂性变得可控。每个角色可以对应一套工具和渠道的访问策略,而每个用户则根据角色获得相应权限。

这个机制的妙处在于,它既提供了灵活性,也不至于让权限关系混乱。虽然我承认,在极端复杂的场景下,还是需要仔细规划,但整体来说,它已经帮我省了不少心。

创建与分配用户角色

创建和分配角色其实很直观,但我个人觉得真正考验你的是如何规划角色结构。不同部门可能需要不同的工具组合,OpenClaw允许按部门划分权限,这让我能为每个团队量身定制访问策略,而不是用一把尺子量所有人。

说到这里,我想到一个案例:有一次我们把销售和研发部门的权限搞混了,结果造成几个API调用被拒绝,幸好事后通过角色细分轻松解决。这件事让我印象深刻,也说明了细致规划的重要性。

权限继承与覆盖规则

权限继承和覆盖规则在我看来有点像家族遗传,父母的属性会传给子女,但子女也可以自己微调。OpenClaw允许角色继承权限,同时可以针对个别用户做覆盖。这种机制让我觉得很灵活,但也提醒我在配置时要小心,避免无意中产生权限冲突。

审计与权限变更记录

在企业环境中,我特别看重审计功能。OpenClaw会记录每次权限变更,让我能追踪谁在什么时候做了什么。这让我想到,很多问题的根源不在技术,而在缺乏可追踪性。拥有完整审计记录,对我来说是一种安全感,也让团队更有纪律性。

安全与合规

数据访问控制

数据访问控制是我最重视的部分之一。OpenClaw允许为每个渠道设定来源白名单,这样即便是同一API,也可以限制不同来源的访问。我个人认为,这种细粒度控制在多部门、多系统环境下尤其重要。

虽然设置起来稍微复杂,但换个角度看,这种复杂性带来的安全性和灵活性,是我愿意花时间去做的。

API调用安全策略

安全策略不仅仅是加密和令牌管理,更多时候是如何在业务场景中落实。OpenClaw支持工具允许/拒绝列表,这让我能针对每个接口设定策略,避免意外滥用。这个功能让我在实际操作中多了一层防护网,心理上也更踏实。

符合行业标准的配置建议

在合规性方面,我个人建议遵循行业标准进行配置,比如ISO和GDPR相关的访问控制规范。OpenClaw提供了灵活的配置接口,这让我可以结合企业自身需求,同时满足外部合规要求。说实话,这种兼顾能力,是我觉得最有价值的地方之一。

高级配置优化

性能优化策略

说实话,高级配置不仅关乎权限和安全,性能也是我经常关注的点。OpenClaw允许对调用频率、缓存策略和工具组合进行调整。我个人尝试过通过合理分配API请求,结果系统响应速度明显提升。令人惊讶的是,有时候一个小小的配置调整,带来的性能改善比大规模硬件升级还明显。

监控与日志管理

监控和日志管理对我来说是救命稻草。OpenClaw提供实时日志和历史记录查询,这让我能快速发现异常调用或权限问题。我甚至把日志和监控做了可视化仪表盘,这样一眼就能看到系统状态。虽然有点跑题,但对团队协作和问题排查真的帮助很大。

常见问题与解决方案

在实际使用中,我遇到过一些小坑,比如权限继承逻辑没理解透,或者API调用频率超限。我的经验是,不要只依赖文档,多动手测试。OpenClaw的灵活性虽然强,但也意味着我们需要不断实践来熟悉各种场景。我个人建议,建立一个小型测试环境,把可能出现的问题先模拟出来,这样上线后就会顺很多。

总体来看,OpenClaw在API集成和权限管理上的能力让我印象深刻。从精细化的角色权限,到多渠道的访问控制,再到安全和性能优化,每一环都体现出对企业级需求的深刻理解。对我来说,掌握这些高级配置,不仅是提升效率的手段,更是一种安全与灵活的保障,让复杂系统的管理变得更可控、可靠。

OpenClaw支持哪些类型的API集成?

OpenClaw支持REST API、技能调用(Skills)以及Webhook集成,可灵活连接内部和外部系统。

如何在OpenClaw中管理权限策略?

可以针对每个工具和渠道单独设定权限策略,实现精细化控制并避免权限冲突。

高级配置对系统安全有哪些作用?

通过合理设置访问令牌、权限和渠道策略,高级配置能有效降低安全风险并保障系统稳定运行。

OpenClaw适合怎样的企业使用?

适用于需要多系统集成、关注安全与权限管理的企业,尤其是拥有复杂工作流和多模型管理需求的场景。

本文源自「私域神器」,发布者:siyushenqi.com,转载请注明出处:https://www.siyushenqi.com/72416.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫