在现代应用开发与部署过程中,安全问题已经成为绕不开的话题。尤其是像OpenClaw这样的工具,虽然功能强大,但它涉及的执行环境、凭据管理和网络访问等环节,如果不加以妥善控制,很容易成为攻击者的突破口。我个人在多年的实践中发现,真正有效的安全策略不仅仅依赖于单一技术手段,而是需要从隔离环境、权限控制到审计监控形成一套系统方法。本文将结合实际经验,探讨如何在OpenClaw的使用中实施隔离环境、管理凭据,并通过监控与审计提升整体安全性,希望能给读者提供一些可操作的建议。无论你是初次接触OpenClaw,还是希望优化现有部署,这些实践都值得参考。

引言

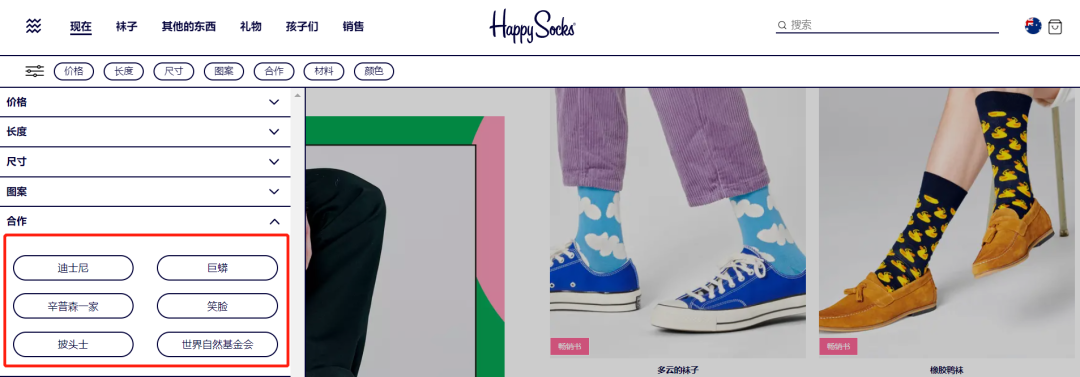

OpenClaw简介及应用场景

谈到OpenClaw,我总会先想到它在自动化任务和数据处理中的灵活性。实际上,它不仅仅是一个工具,更像一个平台,让开发者能够快速构建复杂流程。在我的观察中,OpenClaw常用于企业内部自动化、远程管理以及需要高效数据交互的场景。令人惊讶的是,它在处理多环境部署时的复杂性常常被低估,这也正是我们必须重视安全的原因。

换句话说,如果你把OpenClaw放在一个完全开放的环境中,等于给潜在攻击者提供了一扇几乎敞开的门。这让我想到我以前见过的一个案例,某团队因为没有隔离开发与生产环境,导致敏感数据意外暴露。可见,安全不仅仅是技术问题,更关乎流程设计和策略执行。

安全威胁与风险概述

要知道,OpenClaw虽然功能强大,但它的广泛应用也带来了安全挑战。首先是执行环境的隔离问题,如果不同任务共享同一环境,一旦出现漏洞,影响可能是全局性的。其次是凭据管理,如果密钥、账号权限设置不当,攻击者可能通过一次渗透获取长期访问权限。还有网络暴露风险,我个人认为这点经常被忽视——很多团队默认内部网络足够安全,却没意识到通过公网访问的潜在危险。

这个问题没有简单答案,但通过合理的隔离、权限控制以及定期审计,我们可以显著降低风险。值得注意的是,安全不是一劳永逸的,而是一种持续维护的状态。

隔离环境的最佳实践

开发、测试与生产环境分离

在我看来,隔离环境的核心就是不要把不同阶段的任务混在一起。我个人习惯把开发、测试和生产环境彻底分开,这样即便开发环境出了问题,也不会影响生产系统。说到这个,顺便提一下,我曾经看到一个团队把开发库直接连接生产数据库,结果一条错误的脚本导致大量数据丢失,这种风险是完全可以避免的。

隔离不仅仅是物理上的分离,也包括逻辑上的策略。例如,开发环境可以开放更多权限用于调试,而生产环境则严格限制访问,这样在保证灵活性的同时也保护了核心资产。

容器化与虚拟化的应用

容器化和虚拟化是我个人非常推荐的实践。像Docker这样的容器,让每个任务运行在独立沙箱中,问题隔离性极强。值得注意的是,虚拟机虽然开销更大,但在安全隔离上更具优势,尤其是当你处理高度敏感的数据时。我的经验是,根据不同的任务风险等级选择适合的隔离方式,灵活性和安全性可以兼顾。

有意思的是,很多人认为只要用容器就够了,但实际上,如果没有配合正确的网络策略和权限管理,容器本身也可能成为攻击点。这让我想到,安全是一种整体设计,而不是单一技术的堆叠。

网络隔离与访问控制策略

网络隔离是我最关注的部分之一。为了降低暴露风险,我通常会建议绑定网关到本地网络,避免直接面对公网。同时,使用像Tailscale这样的工具建立私有网络,也是一种行之有效的方法。换句话说,控制访问入口往往比事后修补漏洞更重要。

入站访问限制和联机聊天策略也很关键。我的观察是,很多团队忽略了内部用户的权限细化,结果内部越权操作反而带来安全隐患。通过白名单和最小权限策略,可以在保持协作效率的同时降低风险。

凭据管理建议

安全存储凭据的方法

谈到凭据管理,我个人认为这是最容易出错但又最关键的一环。简单地把密钥放在配置文件里,或在代码中硬编码,是非常危险的。我更倾向于使用加密存储,结合严格的权限控制,这样即便有人获得了文件,也无法直接使用。这让我想到以前团队使用明文凭据导致的泄露事件,真的很让人心疼。

最小权限原则与访问控制

最小权限原则是我在实践中一再强调的。每个用户、每个服务只获得执行任务所需的最小权限,这样即便出现账号被攻破的情况,损失也能被局限在最小范围内。有时候我会把这个比作“把蛋糕切成小块”,哪怕有人拿走一块,也不会吃掉整个蛋糕。

访问控制策略还可以结合角色和任务进行分层,这样管理起来更灵活,也减少了人为错误的可能性。

自动化凭据轮换与审计

说到这一点,我个人觉得很多团队都做得不够。凭据如果长期不轮换,风险会累积。通过自动化轮换,不仅可以降低长期暴露的风险,也能简化管理负担。顺便提一下,定期审计也是必不可少的,这样可以发现潜在问题,而不是等到被动应对。

监控与安全审计

日志记录与异常检测

我个人非常重视日志记录。完整的日志可以让你在问题发生时迅速定位,同时结合异常检测算法,还能在问题扩大前发现风险。值得注意的是,日志本身也要安全存储,避免被篡改,否则就失去了意义。这个环节往往容易被低估,但在我看来,是整体安全的中枢神经。

定期安全评估与漏洞扫描

定期进行安全评估和漏洞扫描是我在企业实践中最常做的工作之一。通过结合Microsoft Defender XDR等工具,可以快速发现潜在问题。虽然漏洞修复可能是琐碎且枯燥的工作,但它的重要性不言而喻。我常常对团队说,宁可花时间预防,也不要花大代价去弥补被攻破的损失。

总结与行动指南

实施隔离环境的步骤

从我的经验来看,隔离环境的实施可以分为几个关键步骤。首先明确不同环境的边界,然后根据任务敏感度选择容器或虚拟机,再加上网络隔离和访问控制策略。虽然听起来简单,但在实践中,每一步都可能遇到意想不到的挑战。我个人建议在初期阶段就建立清晰的策略,这样后续扩展时会顺畅很多。

建立健全凭据管理策略

关于凭据管理,我想强调几点:加密存储、严格权限、自动轮换和定期审计。我个人发现,把这些措施系统化后,团队对安全的敏感度明显提高,也减少了临时应对安全事件的焦虑感。换句话说,安全策略不仅保护系统,更让整个团队的工作更有底气。

综上所述,OpenClaw的安全最佳实践并非依靠单一技术,而是一个涵盖隔离环境、凭据管理和持续监控的整体体系。通过合理隔离、精细权限控制和自动化审计,我们可以显著降低风险,同时提升团队的安全意识。对于每一个使用OpenClaw的团队来说,这些实践不仅是防御策略,更是一种长期可靠的安全保障。

如何在OpenClaw中实现环境隔离?

可以通过为不同任务配置独立执行环境或容器,避免任务间相互影响,并结合访问权限控制提高安全性。

OpenClaw的凭据管理有哪些注意事项?

应对密钥、账号权限进行严格管理,避免在公共或共享环境中暴露敏感信息,并定期更新和审计凭据使用情况。

如何监控OpenClaw的安全运行状态?

可通过日志审计、任务执行监控以及异常行为检测,对潜在风险进行及时预警和响应,确保系统稳定和数据安全。

网络暴露风险如何防护?

应限制外部访问权限,使用防火墙或VPN保护内部通信,同时定期检查端口和服务暴露情况以降低攻击面。

本文源自「私域神器」,发布者:siyushenqi.com,转载请注明出处:https://www.siyushenqi.com/72435.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫