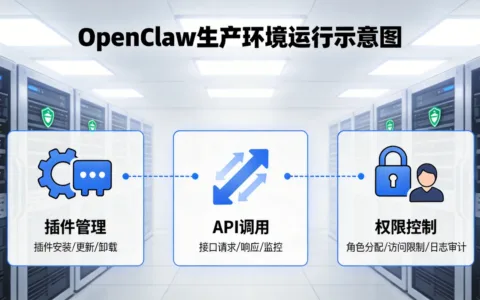

在当下复杂多变的数字环境里,如何安全、稳定地运行关键应用程序成为每一位开发者和运维工程师绕不开的话题。我个人在实践中发现,OpenClaw在隔离和虚拟化方面提供了很有意思的策略,既能降低潜在风险,又能在多环境部署中保持灵活性。本文将围绕OpenClaw的核心功能、应用场景以及环境隔离和虚拟化部署策略展开讨论,同时分享一些实际经验和优化思路,希望能给大家提供参考和启发。

OpenClaw简介

说到OpenClaw,很多人可能会好奇它到底是什么东西。我个人认为,它更像是一套可以在不同环境中安全运行的工具集合,而不是单纯的程序。它的设计理念非常重视风险控制和灵活性,这让我想到很多传统系统在面对复杂网络环境时容易出问题的情况。

OpenClaw的核心功能

OpenClaw最吸引我的地方在于它的核心功能——环境隔离与资源管理。它并不只是简单地运行任务,而是通过虚拟化和容器化手段,把应用和主机系统彻底分离开来。这种方式让我觉得就像给应用装上了隐形的护甲,哪怕出现异常行为,也不会波及到主机本身。

应用场景与优势

在我看来,OpenClaw特别适合需要频繁部署或测试的场景。比如多团队协作开发,或者云端服务的快速迭代。它的隔离特性意味着即便是实验性的功能,也能在安全的环境中运行而不干扰生产系统。换句话说,它给开发和运维都提供了一种心安感,让人敢于尝试新的功能而不用担心“大祸”降临。

环境隔离的必要性

坦白讲,刚接触这个话题时,我曾低估环境隔离的重要性。后来在一次实验中,错误配置直接导致整个测试环境瘫痪,这让我彻底意识到,隔离不是可选,而是必须。

系统安全与稳定性考虑

我个人的观察是,系统的安全性和稳定性往往取决于隔离措施的强弱。你可能觉得一个简单的防火墙就够了,但实际上,如果应用能直接访问主机资源,潜在风险还是很大。OpenClaw提供的隔离机制,让每个实例都有自己的运行空间,类似把危险隔离在玻璃箱里,外部系统不会受到直接冲击。

多环境共存的挑战

说到多环境共存,这让我想到开发和测试环境常常争资源的问题。不同应用版本在同一台机器上运行,容易引发冲突。使用隔离策略后,这些问题就大大减少了。值得注意的是,这并不是魔法,它只是通过技术手段合理划分资源,让各个环境像住在不同公寓的邻居一样互不干扰。

隔离对开发和运维的影响

隔离不仅提升安全性,也改变了运维方式。我个人觉得它让工作变得更可控,但同时也要求更多的监控和管理。对开发者而言,你可以大胆测试功能;对运维而言,你得适应多实例管理,这种平衡其实很微妙,但长期来看,收益明显高于传统单机部署。

OpenClaw的环境隔离机制

有意思的是,OpenClaw的隔离机制并不是单一方案,而是多层次、多维度的组合。这让我想起一个比喻:你在城市里防止火灾,不是只靠一个消防栓,而是有消防车、报警系统、疏散通道的综合体系。

容器化隔离策略

容器化是我最常用的方式。通过Docker或类似工具,OpenClaw可以把应用封装起来。容器像是一个小小的实验室,应用在里面自由运行,但无法轻易影响外界。值得注意的是,这种方式资源消耗较少,但安全隔离不如虚拟机强,我个人在处理高风险任务时通常会加一层保护。

进程级别的资源限制

有时候我会想,单靠容器或虚拟机还不够,尤其是在资源紧张的情况下。OpenClaw通过对进程的CPU、内存等进行限制,让每个实例不会“吃掉”其他应用的资源。这让我想到厨房里的定量食材,每个菜都有份额,不至于谁抢光锅里的食材。

网络与存储隔离方案

网络隔离同样关键。OpenClaw可以为每个实例分配独立的网络和存储空间,这样即便出现异常流量,也不会影响其他环境。我个人觉得,这种设计尤其适合云平台部署,可以利用平台提供的访问控制和防火墙策略,把潜在威胁限制在最小范围内。

虚拟化部署策略

虚拟化部署听起来有点枯燥,但实际上,它是安全和灵活的关键。通过虚拟机,我们可以获得更强的隔离,只是牺牲了部分资源,这种权衡在实际操作中很常见。

虚拟机与容器的选择

选择虚拟机还是容器,我常常考虑两个因素:安全和性能。虚拟机提供几乎物理级别的隔离,非常适合高风险任务,但启动慢、资源占用大;容器轻量、启动快,但隔离略弱。我个人通常会根据具体场景做混合部署,既保证安全,又不拖慢开发节奏。

部署架构设计

架构设计上,我倾向于分层管理:底层是虚拟机,中间是容器化应用,最上层是OpenClaw实例。这种层次结构让我可以灵活控制每一层的资源,同时减少潜在风险。虽然有点复杂,但实际操作后,你会发现它的可维护性远高于传统平铺式部署。

自动化部署与管理工具

说到自动化,遗憾的是没有一种万能工具,但我个人觉得Ansible、Terraform等结合容器编排工具,能大幅减少重复劳动。OpenClaw在自动化部署中表现不错,可以快速生成隔离环境并监控运行状态,省去了很多手动配置的麻烦。

性能优化与安全保障

隔离和虚拟化带来的另一个挑战是性能问题。我们都知道,安全与速度往往存在矛盾,如何在二者之间取得平衡值得深思。

资源调度与负载均衡

我个人常用的方法是结合监控数据进行资源调度,让CPU和内存按需分配,同时利用负载均衡器分散请求压力。这样,即便某个实例占用过多资源,也不会拖垮整个系统。这让我想到交通管理,红绿灯和分流可以防止拥堵,原理类似。

安全策略与访问控制

安全策略方面,我尤其重视访问控制。OpenClaw允许对每个实例进行精细化权限管理,这不仅防止意外操作,也阻止恶意行为扩散。我个人认为,权限控制和隔离是“双保险”,缺一不可。

监控与故障处理

监控是隔离策略能否真正落地的关键。我常常在每个环境中部署监控探针,实时采集日志和状态。遇到异常时,可以快速定位问题,而不是盲目排查。经验告诉我,早发现问题总比事后修复要轻松得多。

实际案例与最佳实践

理论再完美,不实践总感觉缺点什么。我个人最喜欢的部分就是实际案例,因为它让策略落地变得有温度。

成功部署示例

举个例子,我曾在Azure VM上部署OpenClaw实例,结合Docker容器进行隔离。令人惊讶的是,即便在高并发测试中,主机系统依旧稳如泰山,而每个容器的资源使用都可控。这让我彻底信服了隔离和虚拟化的价值。

常见问题与解决方案

在实际操作中,也不是没有坑。最常见的就是资源分配不合理,导致部分实例性能低下。我个人的做法是先进行负载测试,再调整CPU和内存限额,同时利用监控数据不断优化配置。这个过程虽然反复,但效果明显。

未来优化方向

至于未来,我觉得可以在自动化和智能调度上继续下功夫。比如通过AI预测负载变化,动态调整资源分配。这听起来可能有点科幻,但根据我的观察,结合现有的OpenClaw架构,这种优化并非不可实现。换句话说,技术潜力很大,等待我们去探索。

总的来说,OpenClaw在环境隔离和虚拟化部署上的策略提供了安全、灵活且可控的解决方案。从容器到虚拟机,从资源调度到权限管理,每一个环节都值得深入思考。对于开发者和运维人员来说,理解并合理利用这些机制,不仅能提升系统安全,也能让工作更加高效、可预测。

常见问题

OpenClaw如何实现环境隔离?

OpenClaw使用虚拟化和容器化技术,将应用与主机系统分离,确保在应用出现问题时不影响主机资源。

为什么环境隔离对于系统安全至关重要?

环境隔离有效防止应用直接访问主机资源,减少潜在风险,提高系统的安全性与稳定性。

OpenClaw适合哪些应用场景?

OpenClaw适用于多团队协作开发、云端服务快速迭代等场景,特别是在需要频繁测试和部署的环境中。

OpenClaw与传统虚拟化工具有何不同?

OpenClaw不仅提供虚拟化功能,还加入了容器化技术,通过轻量级的隔离机制提高了部署效率和灵活性。

如何优化OpenClaw的资源管理功能?

优化OpenClaw资源管理可以通过细化资源分配、调整虚拟化配置以及定期监控实例状态来实现。

本文源自「私域神器」,发布者:siyushenqi.com,转载请注明出处:https://www.siyushenqi.com/72503.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫