OpenClaw 简介

什么是 OpenClaw?

你有没有想过,自己也能拥有一个完全本地化、开源的 AI 助手?OpenClaw 就是这样一个工具。它不仅仅是一个普通的助手框架,更是一个可以在本地部署并与多种模型和聊天平台集成的开放系统。简单来说,OpenClaw 让你能够完全控制 AI 助手的运行环境,不依赖任何云端服务,保障数据的私密性和安全性。

OpenClaw 的主要特点

OpenClaw 有几个亮点值得一提。首先,它是开源免费的,任何人都可以根据自己的需求修改和使用。其次,它支持本地智能助手的搭建,数据存储完全在本地,这对于隐私保护至关重要。更重要的是,它能够支持多种 AI 模型和聊天平台的接入,例如 OpenAI 的 GPT 和 Anthropic Claude 等,这大大增加了它的适应性和灵活性。另外,通过简单的命令或 Docker 部署,OpenClaw 可以快速上手,即使是没有太多技术背景的人,也能轻松部署。

搭建 OpenClaw 的前提条件

所需硬件配置

在开始部署 OpenClaw 之前,我们得先确认自己的硬件环境。你可能会想,这个框架是不是需要特别强大的计算能力?其实不然,OpenClaw 对硬件的要求并不高。一般来说,只要你的电脑或者服务器有至少 4GB 的内存和 2 核的处理器,就足够支撑其正常运行。当然,如果你打算部署更复杂的模型或进行大量的并发请求,那么更高的硬件配置会让系统更加稳定。

所需软件环境

对于软件环境,OpenClaw 支持 Linux 和 Windows 系统。你需要安装 Docker 来帮助你更方便地部署和管理服务。除此之外,确保你的操作系统已经配置好 Python 环境,因为一些模型可能需要用到 Python 库。总的来说,环境准备的过程相对简单,只要按照官方文档一步步来,通常不会遇到太大的问题。

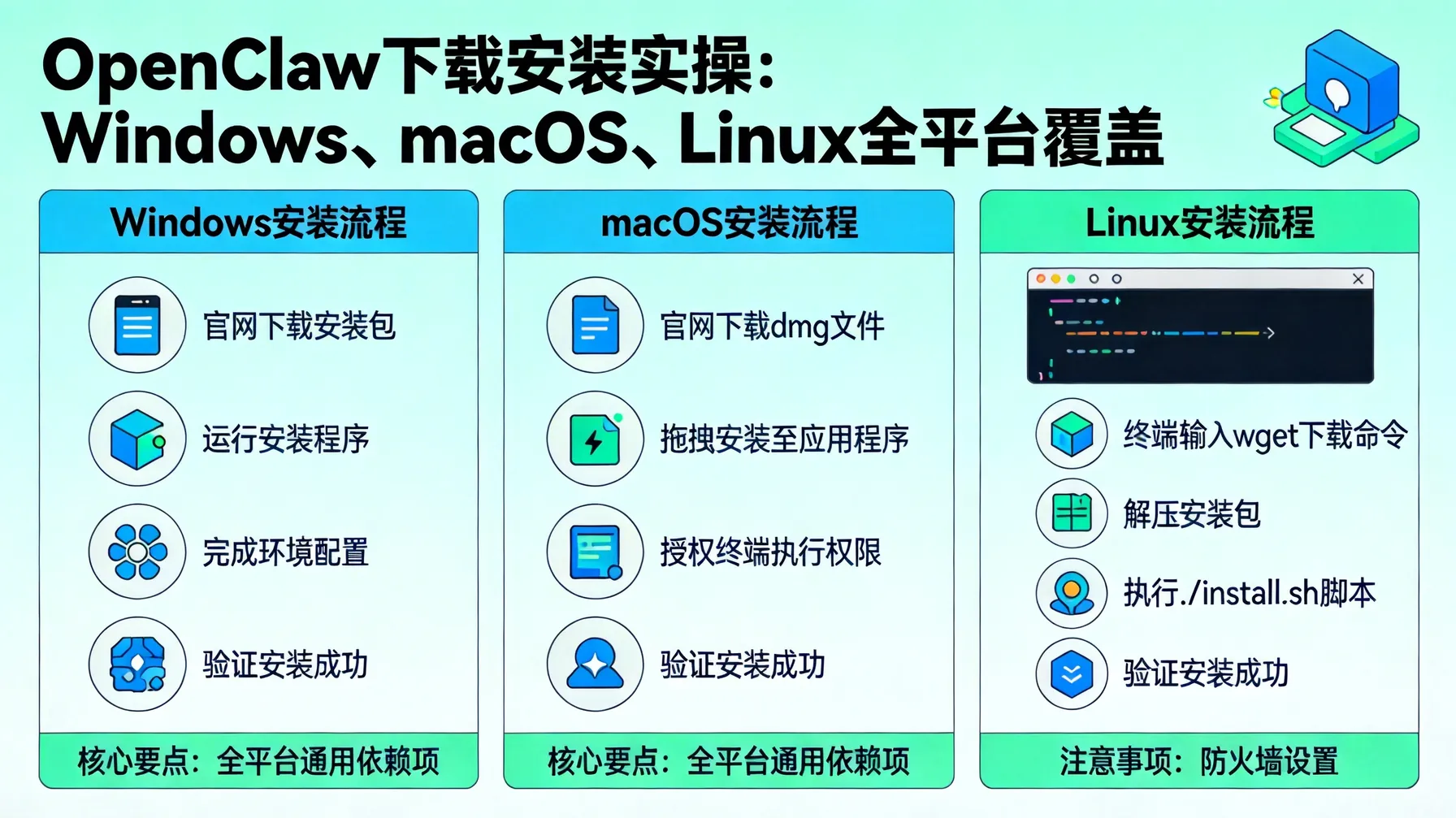

如何下载和安装 OpenClaw

从官方渠道下载 OpenClaw

想要获取 OpenClaw?这很简单,你可以直接从其 GitHub 仓库下载最新版本的代码。值得注意的是,OpenClaw 是一个开源项目,所有的代码都可以免费获取,并且你还可以参与其中的贡献和开发。如果你对开源社区有兴趣,这也是一个不错的机会。

安装过程详解

安装 OpenClaw 实际上是一个很简单的过程。你只需要通过命令行输入一些基本的安装命令,或者使用 Docker 容器部署。一旦你下载并解压了相关文件,系统会自动完成依赖项的安装和配置。对于 Docker 部署,只需要下载相应的 Docker 镜像,运行几个命令即可完成搭建。对于大多数用户来说,跟着指南走,不会有太大的难度。

配置 OpenClaw 环境

安装依赖库和工具

配置环境时,首先需要确保所有的依赖库和工具都安装到位。OpenClaw 依赖于一些常见的开源库,比如 Python 的 pip 包管理工具。在安装过程中,系统会自动下载并安装所有必需的依赖。你只需要确保自己的网络连接稳定,避免出现下载中断的情况。

配置 AI 模型

至于模型配置部分,这可能是搭建过程中最有意思的环节。你可以根据自己的需求选择不同的模型,比如 OpenAI GPT 或者 Anthropic Claude。选择一个模型后,你需要将 API 密钥配置到系统中,之后就能让模型与你的 OpenClaw 助手进行互动。每个模型都有不同的接口和配置方法,官方文档中会提供详细的步骤指导。

本地部署与调试

启动 OpenClaw 服务

当环境配置完毕后,启动 OpenClaw 的服务其实也没那么复杂。通过一条命令,你就可以让服务在本地运行。这个过程非常直观,系统会自动检测并启动相关的后台服务,并将其绑定到指定的端口。启动后,你只需要通过浏览器或者 API 请求,就能访问到你刚刚搭建的 AI 助手。

本地调试与测试

测试是确保系统正常运行的重要步骤。这个过程中,你可以通过简单的命令行调试来测试 OpenClaw 的各项功能是否正常。例如,你可以通过发送简单的文本请求来测试模型的响应速度和准确性。值得一提的是,如果你对某些功能的表现不满意,OpenClaw 支持定制化的调试选项,你可以针对性地进行优化。

常见问题与解决方案

部署过程中常见问题

部署 OpenClaw 的过程虽然大致简单,但偶尔也会遇到一些问题。比如,有些用户可能会遇到网络连接问题,导致依赖库下载失败。另一个常见问题是模型 API 密钥配置不当,导致服务无法正常启动。在这种情况下,首先检查配置文件,确保 API 密钥正确无误。如果是网络问题,建议更换稳定的网络环境或尝试使用代理。

调试和优化建议

调试过程中,最常见的问题是响应速度较慢或者服务无法启动。针对这种情况,你可以尝试优化模型的配置,降低模型的复杂度或减少请求频率。此外,如果你的系统资源有限,考虑使用更轻量的 AI 模型来替代大型模型,这样可以有效减轻负担。

OpenClaw 使用场景与优势

如何利用 OpenClaw 提升工作效率

说到 OpenClaw 的应用场景,我个人觉得它在工作中非常有用。它能够帮助你自动化一些重复性的任务,比如数据处理、日程安排、信息整理等。通过集成多个模型,你可以让它根据不同的需求提供个性化的服务。例如,它可以根据你的指令发送邮件、管理文件,甚至帮助你进行简单的分析。

OpenClaw 在日常生活中的应用

除了工作,OpenClaw 在日常生活中的应用同样丰富。你可以用它来定制自己的智能家居系统,控制智能设备,或者在私人助手模式下,安排生活中的琐事。它能够根据你的习惯和需求,自动化执行一些日常任务,节省了不少时间和精力。

总结与未来展望

总结 OpenClaw 部署经验

总结一下,OpenClaw 是一个非常适合个人或小型团队使用的 AI 助手框架。通过本地部署,你完全可以避免云端存储带来的隐私担忧。而且,搭建过程相对简单,功能强大,支持多种 AI 模型的接入,非常灵活。对于那些注重数据隐私的用户来说,它无疑是一个理想的选择。

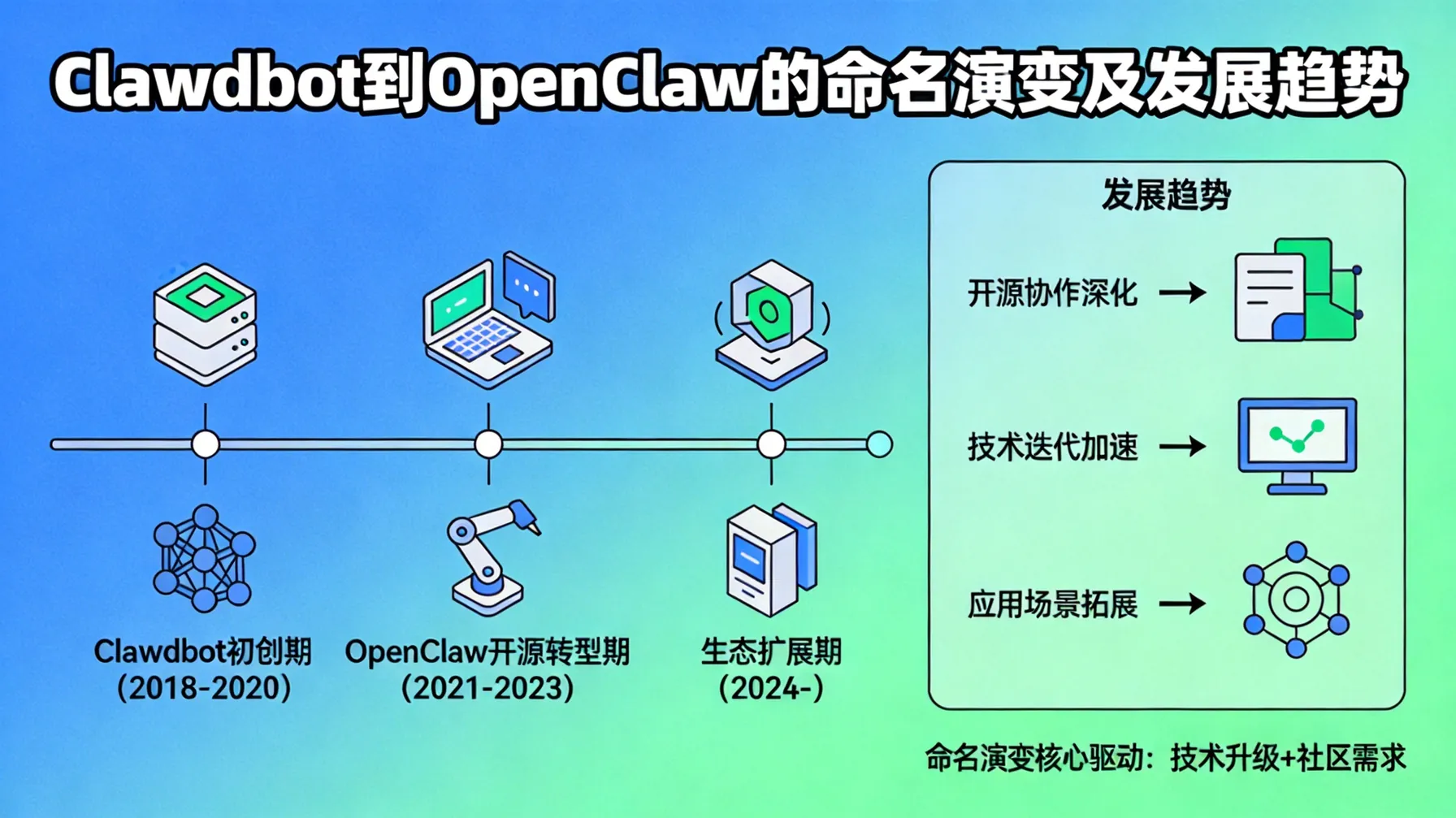

OpenClaw 未来发展与创新

当然,OpenClaw 还有很大的发展潜力。未来,我们可能会看到更多智能化的功能,甚至是对更多领域的支持。比如,它有可能会接入更先进的 AI 模型,提升助手的智能水平,或者在用户体验方面做出更多创新。总的来说,OpenClaw 未来无疑充满了无限的可能性。

常见问题

OpenClaw 需要什么硬件配置?

OpenClaw 对硬件要求不高,至少需要 4GB 内存和 2 核处理器。

如何安装 OpenClaw?

可以通过简单的命令或 Docker 部署来安装 OpenClaw,具体步骤可以参考官方文档。

OpenClaw 支持哪些 AI 模型?

OpenClaw 支持多种 AI 模型,包括 OpenAI 的 GPT 和 Anthropic Claude 等。

使用 OpenClaw 的隐私保护优势是什么?

OpenClaw 的数据存储完全在本地,用户无需依赖云端服务,从而更好地保护个人隐私。

OpenClaw 是否适合技术小白使用?

是的,OpenClaw 设计简单,即使没有太多技术背景的人也能轻松部署和使用。

本文源自「私域神器」,发布者:siyushenqi.com,转载请注明出处:https://www.siyushenqi.com/72899.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫